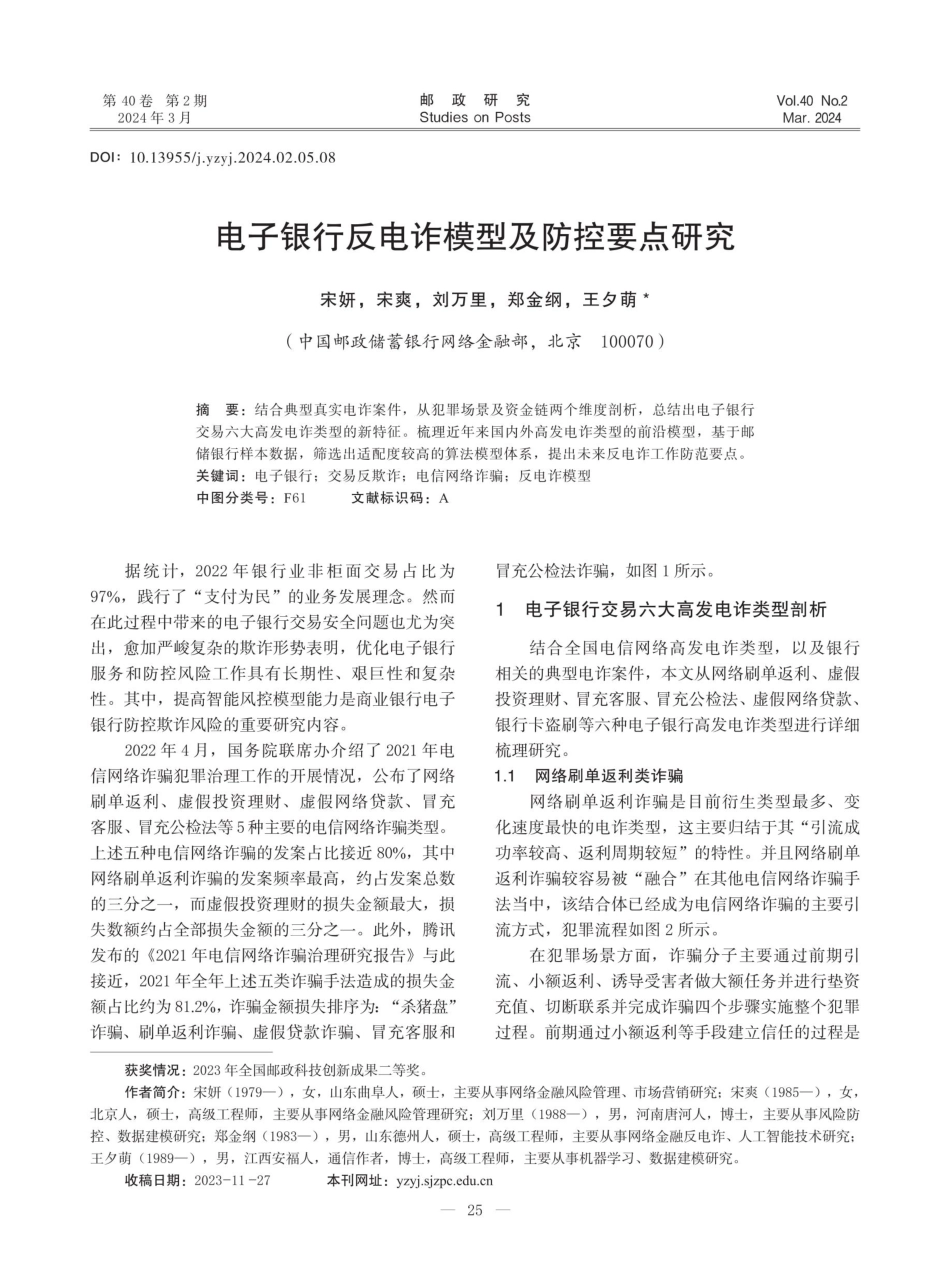

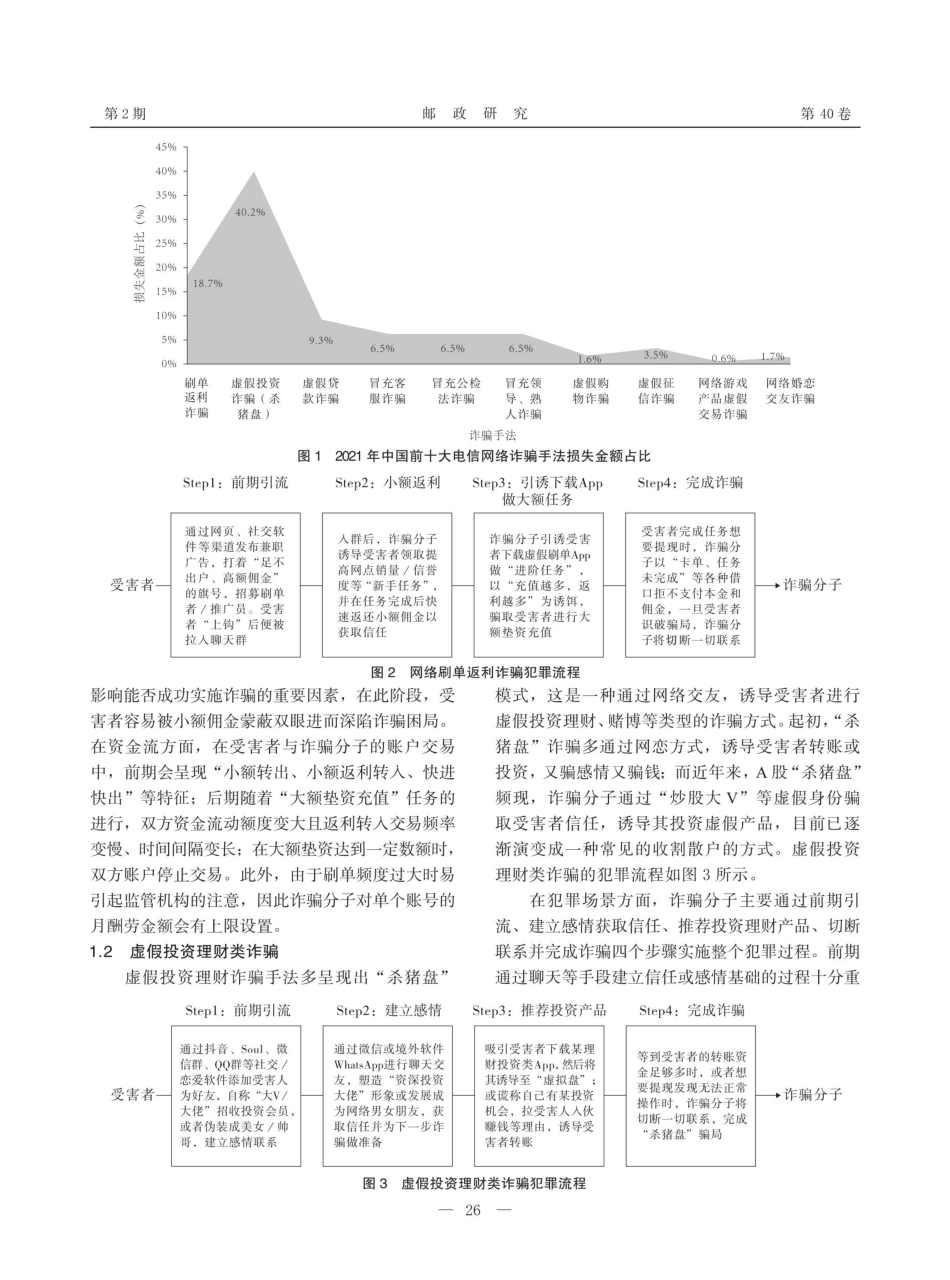

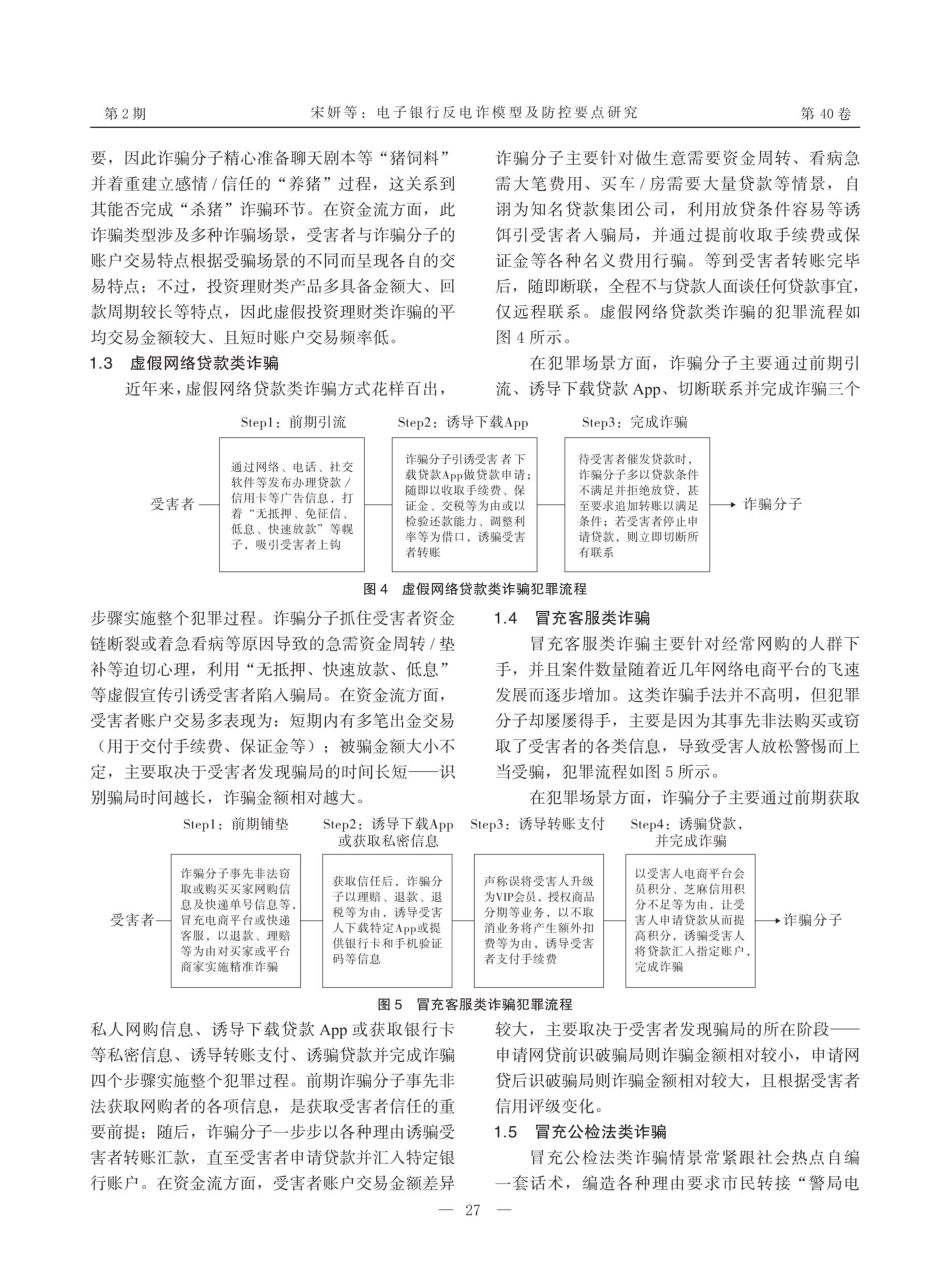

第40卷第2期2024年3月DOl:10.13955/j.yzyj.2024.02.05.08邮政研究StudiesonPostsVol.40No.2Mar.2024电子银行反电诈模型及防控要点研究宋妍,宋爽,刘万里,郑金纲,王夕萌*(中国邮政储蓄银行网络金融部,北京100070)摘要:结合典型真实电诈案件,从犯罪场景及资金链两个维度剖析,总结出电子银行交易六大高发电诈类型的新特征。梳理近年来国内外高发电诈类型的前沿模型,基于邮储银行样本数据,筛选出适配度较高的算法模型体系,提出未来反电诈工作防范要点。关键词:电子银行;交易反欺诈;电信网络诈骗;反电诈模型中图分类号:F61文献标识码:A据统计,2022年银行业非柜面交易占比为97%,践行了“支付为民”的业务发展理念。然而在此过程中带来的电子银行交易安全问题也尤为突出,愈加严峻复杂的欺诈形势表明,优化电子银行服务和防控风险工作具有长期性、艰巨性和复杂性。其中,提高智能风控模型能力是商业银行电子银行防控欺诈风险的重要研究内容。2022年4月,国务院联席办介绍了2021年电信网络诈骗犯罪治理工作的开展情况,公布了网络刷单返利、虚假投资理财、虚假网络贷款、冒充客服、冒充公检法等5种主要的电信网络诈骗类型。上述五种电信网络诈骗的发案占比接近80%,其中网络刷单返利诈骗的发案频率最高,约占发案总数的三分之一,而虚假投资理财的损失金额最大,损失数额约占全部损失金额的三分之一。此外,腾讯发布的《2021年电信网络诈骗治理研究报告》与此接近,2021年全年上述五类诈骗手法造成的损失金额占比约为81.2%,诈骗金额损失排序为:“杀猪盘”诈骗、刷单返利诈骗、虚假贷款诈骗、冒充客服和获奖情况:2023年全国邮政科技创新成果二等奖。作者简介:宋妍(1979一),女,山东曲阜人,硕士,主要从事网络金融风险管理、市场营销研究;宋爽(1985一),女,北京人,硕士,高级工程师,主要从事网络金融风险管理研究;刘万里(1988一),男,河南唐河人,博士,主要从事风险防控、数据建模研究;郑金纲(1983一),男,山东德州人,硕士,高级工程师,主要从事网络金融反电诈、人工智能技术研究;王夕萌(1989一),男,江西安福人,通信作者,博士,高级工程师,主要从事机器学习、数据建模研究。收稿日期:2023-11-27冒充公检法诈骗,如图1所示。1电子银行交易六大高发电诈类型剖析结合全国电信网络高发电诈类型,以及银行相关的典型电诈案件,本文从网络刷单返利、虚假投资理财、冒充客服、冒充公检法、虚假网络贷款、银行...