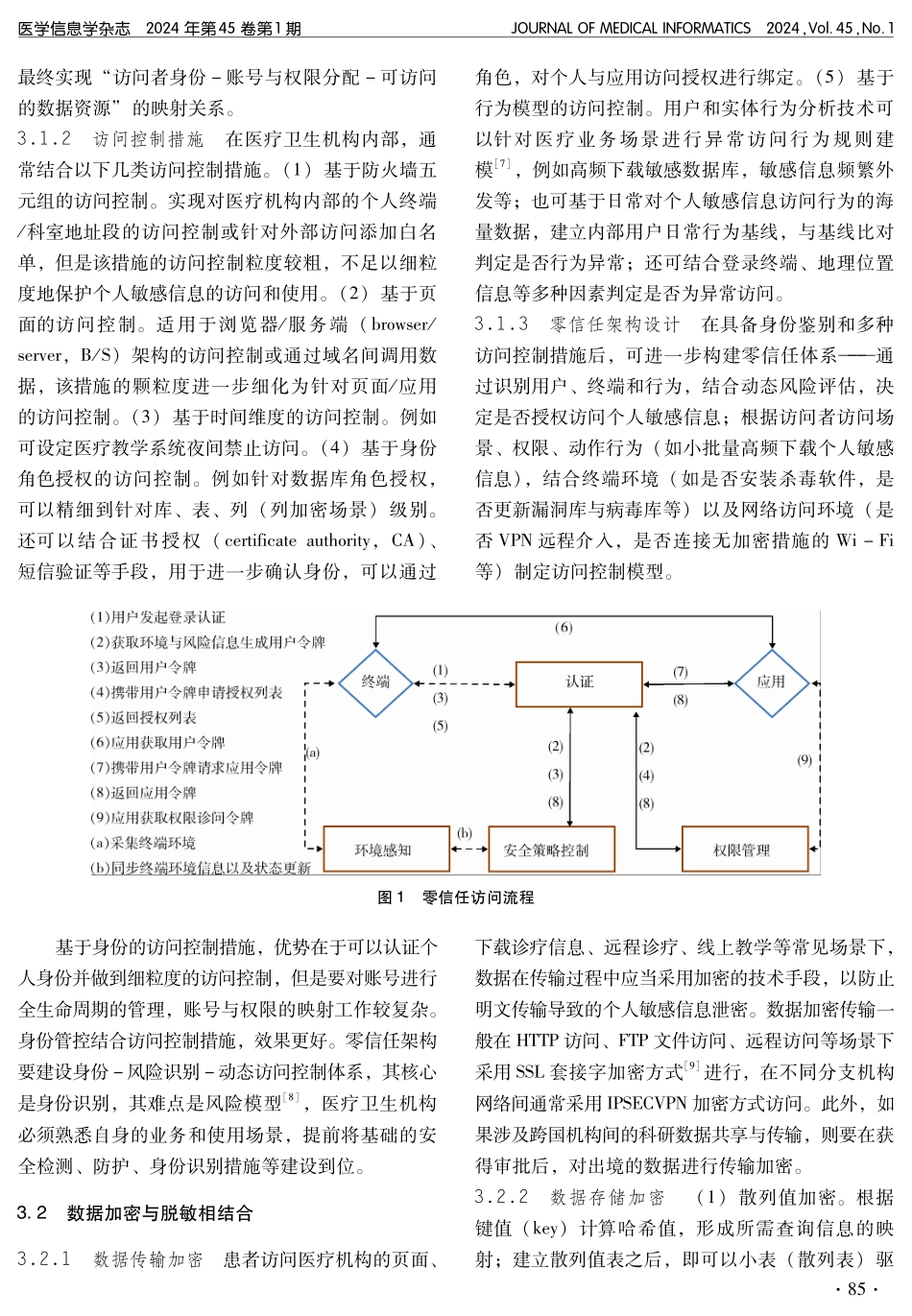

医疗卫生机构患者个人敏感信息安全使用探究蔡雨蒙伊向华单红伟王忠民刘云(南京医科大学第一附属医院南京210029)〔摘要〕目的/意义基于医疗卫生机构个人敏感信息使用典型场景,探究个人敏感信息使用安全实现方式。方法/过程针对用户注册、内部利用与交互、医疗器械/可穿戴设备采集和信息披露等使用场景,分析个人敏感信息泄漏风险,探究身份鉴别、访问控制、数据加密、数据脱敏和检测审计等多种技术手段的适用场景及优缺点。结果/结论技术手段的应用可以辅助医疗卫生机构进一步保障患者个人信息安全。〔关键词〕医疗卫生机构;个人敏感信息;使用安全〔中图分类号〕R-058〔文献标识码〕A〔DOI〕103969/jissn1673-6036202401014StudyontheSafeUseofSensitivePersonalInformationofPatientsinMedicalandHealthInstitutionsCAIYumeng,YIXianghua,SHANHongwei,WANGZhongmin,LIUYunTheFirstAffiliatedHospitalwithNanjingMedicalUniversity,Nanjing210029,China〔Abstract〕Purpose/SignificanceBasedonthetypicalusescenarioofsensitivepersonalinformationinmedicalandhealthinstitutions,theimplementationofthesecureuseofsensitivepersonalinformationisexploredMethod/ProcessForuserregistration,internalutilizationandinteraction,medicaldevice/wearabledevicecollectionandinformationdisclosureandotherscenarios,thepaperanalyzestheriskofsensitivepersonalinformationleakage,explorestheapplicationscenarios,advantagesanddisadvantagesofv...