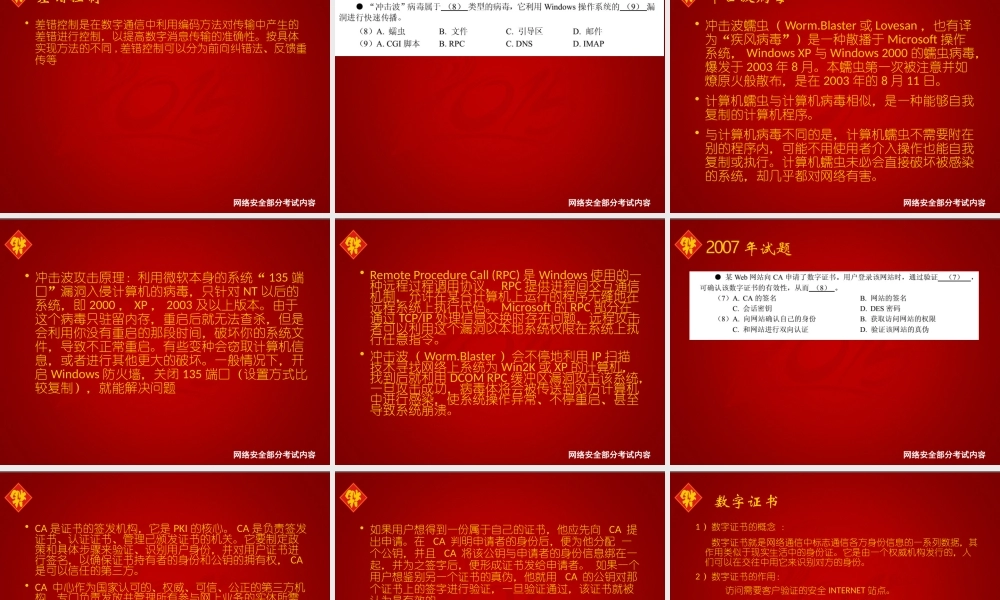

网络安全部分考试内容嵌入式系统设计师辅导网络工程专业李耀辉网络安全部分考试内容2006年上半年网络安全部分考试内容网络安全部分考试内容网络安全部分考试内容网络安全部分考试内容2006年下半年网络安全部分考试内容网络安全部分考试内容网络安全部分考试内容小知识:方滨兴是防火墙之父,也是中国长城防火墙主要设计者,被称为“中国国家防火墙(GFW)之父”。长城防火墙主要是过滤不良信息。网络安全部分考试内容防火墙的定义WilliamCheswick和StevenBellovin明确定义,他们认为防火墙是位于两个网络之间的一组构件或一个系统,具有以下属性:防火墙是不同网络或者安全域之间信息流的唯一通道,所有双向数据流必须经过防火墙。只有经过授权的合法数据,即防火墙安全策略允许的数据才可以通过防火墙。防火墙系统应该具有很高的抗攻击能力,其自身可以不受各种攻击的影响。简而言之,防火墙是位于两个(或多个)网络间,实施访问控制策略的一个或一组组件集合。1.1网络安全部分考试内容网络安全部分考试内容防火墙的分类常见的放火墙有三种类型:1、分组过滤防火墙:工作在网络层和传输层2、应用代理防火墙:工作在应用层和传输层(电路级代理)3、状态检测防火墙。网络安全部分考试内容入侵检测系统入侵检测系统IDS(IntrusionDetectionSystem)指的是一种硬件或者软件系统,该系统对系统资源的非授权使用能够做出及时的判断、记录和报警。网络安全部分考试内容差错控制差错控制是在数字通信中利用编码方法对传输中产生的差错进行控制,以提高数字消息传输的准确性。按具体实现方法的不同,差错控制可以分为前向纠错法、反馈重传等网络安全部分考试内容网络安全部分考试内容冲击波病毒冲击波蠕虫(Worm.Blaster或Lovesan,也有译为“疾风病毒”)是一种散播于Microsoft操作系统,WindowsXP与Windows2000的蠕虫病毒,爆发于2003年8月。本蠕虫第一次被注意并如燎原火般散布,是在2003年的8月11日。计算机蠕虫与计算机病毒相似,是一种能够自我复制的计算机程序。与计算机病毒不同的是,计算机蠕虫不需要附在别的程序内,可能不用使用者介入操作也能自我复制或执行。计算机蠕虫未必会直接破坏被感染的系统,却几乎都对网络有害。网络安全部分考试内容冲击波攻击原理:利用微软本身的系统“135端口”漏洞入侵计算机的病毒,只针对NT以后的系统,即2000,XP,2003及以上版本。由于这个病毒只驻留内存,重启后就无法查杀,但是会...