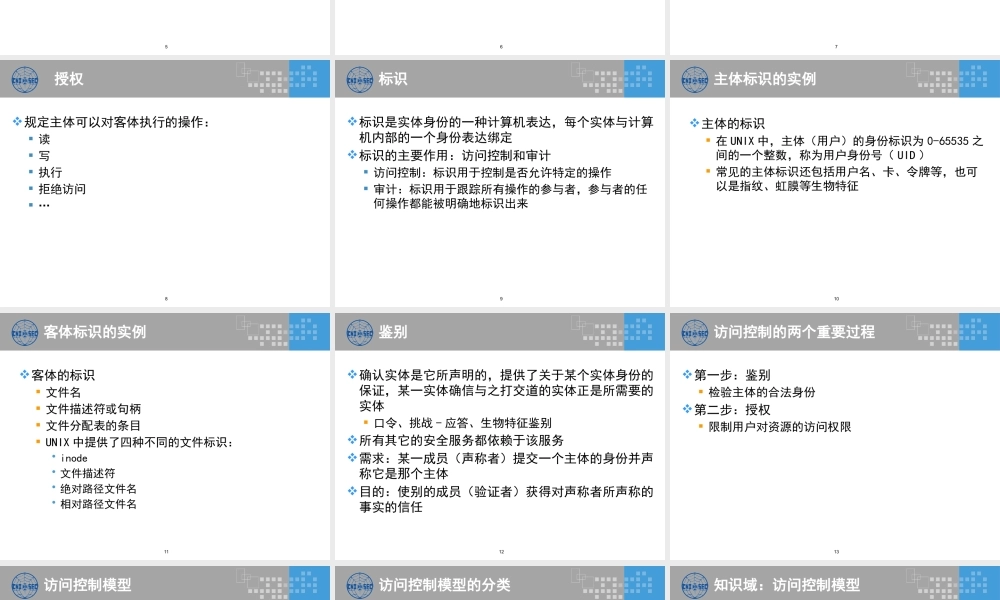

访问控制培训机构培训讲师课程内容2访问控制知识体知识域访问控制模型访问控制技术知识子域标识和鉴别技术典型访问控制方法和实现强制访问控制模型访问控制模型基本概念自主访问控制模型知识域:访问控制模型知识子域:访问控制基本概念理解标识、鉴别和授权等访问控制的基本概念理解常用访问控制模型分类3访问控制的概念和目标访问控制:针对越权使用资源的防御措施目标:防止对任何资源(如计算资源、通信资源或信息资源)进行未授权的访问,从而使资源在授权范围内使用,决定用户能做什么,也决定代表一定用户利益的程序能做什么。4访问控制的作用未授权访问:包括未经授权的使用、泄露、修改、销毁信息以及颁发指令等。非法用户对系统资源的使用合法用户对系统资源的非法使用作用:机密性、完整性和可用性(CIA)5主体与客体主体发起者,是一个主动的实体,可以操作被动实体的相关信息或数据用户、程序、进程等客体一种被动实体,被操作的对象,规定需要保护的资源文件、存储介质、程序、进程等6主体与客体之间的关系主体:接收客体相关信息和数据,也可能改变客体相关信息一个主体为了完成任务,可以创建另外的主体,这些子主体可以在网络上不同的计算机上运行,并由父主体控制它们客体:始终是提供、驻留信息或数据的实体主体和客体的关系是相对的,角色可以互换7授权规定主体可以对客体执行的操作:读写执行拒绝访问…8标识标识是实体身份的一种计算机表达,每个实体与计算机内部的一个身份表达绑定标识的主要作用:访问控制和审计访问控制:标识用于控制是否允许特定的操作审计:标识用于跟踪所有操作的参与者,参与者的任何操作都能被明确地标识出来9主体标识的实例主体的标识在UNIX中,主体(用户)的身份标识为0-65535之间的一个整数,称为用户身份号(UID)常见的主体标识还包括用户名、卡、令牌等,也可以是指纹、虹膜等生物特征10客体标识的实例客体的标识文件名文件描述符或句柄文件分配表的条目UNIX中提供了四种不同的文件标识:•inode•文件描述符•绝对路径文件名•相对路径文件名11鉴别确认实体是它所声明的,提供了关于某个实体身份的保证,某一实体确信与之打交道的实体正是所需要的实体口令、挑战-应答、生物特征鉴别所有其它的安全服务都依赖于该服务需求:某一成员(声称者)提交一个主体的身份并声称它是那个主体目的:使别的成员(...