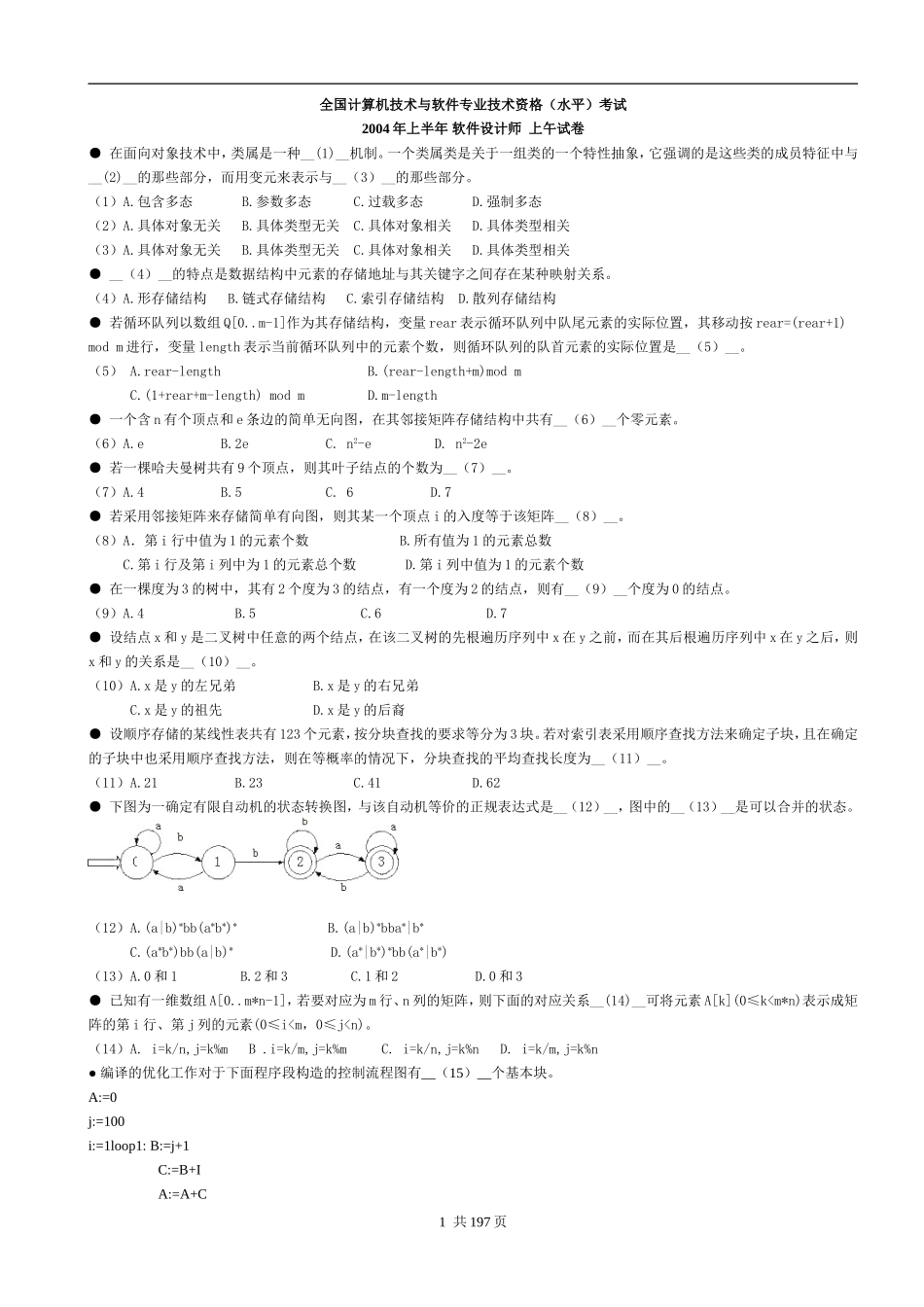

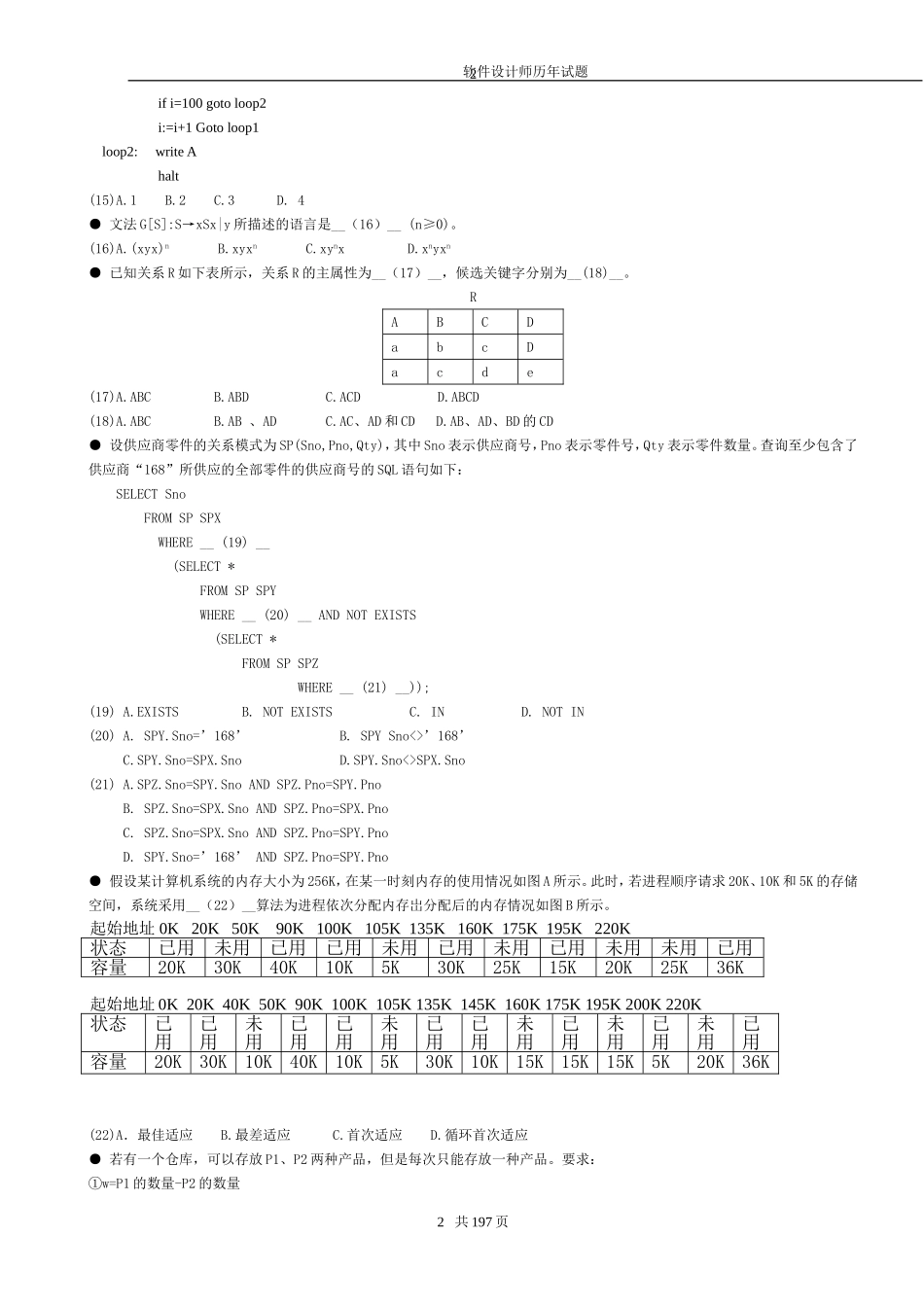

全国计算机技术与软件专业技术资格(水平)考试2004年上半年软件设计师上午试卷●在面向对象技术中,类属是一种__(1)__机制。一个类属类是关于一组类的一个特性抽象,它强调的是这些类的成员特征中与__(2)__的那些部分,而用变元来表示与__(3)__的那些部分。(1)A.包含多态B.参数多态C.过载多态D.强制多态(2)A.具体对象无关B.具体类型无关C.具体对象相关D.具体类型相关(3)A.具体对象无关B.具体类型无关C.具体对象相关D.具体类型相关●__(4)__的特点是数据结构中元素的存储地址与其关键字之间存在某种映射关系。(4)A.形存储结构B.链式存储结构C.索引存储结构D.散列存储结构●若循环队列以数组Q[0..m-1]作为其存储结构,变量rear表示循环队列中队尾元素的实际位置,其移动按rear=(rear+1)modm进行,变量length表示当前循环队列中的元素个数,则循环队列的队首元素的实际位置是__(5)__。(5)A.rear-lengthB.(rear-length+m)modmC.(1+rear+m-length)modmD.m-length●一个含n有个顶点和e条边的简单无向图,在其邻接矩阵存储结构中共有__(6)__个零元素。(6)A.eB.2eC.n2-eD.n2-2e●若一棵哈夫曼树共有9个顶点,则其叶子结点的个数为__(7)__。(7)A.4B.5C.6D.7●若采用邻接矩阵来存储简单有向图,则其某一个顶点i的入度等于该矩阵__(8)__。(8)A.第i行中值为1的元素个数B.所有值为1的元素总数C.第i行及第i列中为1的元素总个数D.第i列中值为1的元素个数●在一棵度为3的树中,其有2个度为3的结点,有一个度为2的结点,则有__(9)__个度为0的结点。(9)A.4B.5C.6D.7●设结点x和y是二叉树中任意的两个结点,在该二叉树的先根遍历序列中x在y之前,而在其后根遍历序列中x在y之后,则x和y的关系是__(10)__。(10)A.x是y的左兄弟B.x是y的右兄弟C.x是y的祖先D.x是y的后裔●设顺序存储的某线性表共有123个元素,按分块查找的要求等分为3块。若对索引表采用顺序查找方法来确定子块,且在确定的子块中也采用顺序查找方法,则在等概率的情况下,分块查找的平均查找长度为__(11)__。(11)A.21B.23C.41D.62●下图为一确定有限自动机的状态转换图,与该自动机等价的正规表达式是__(12)__,图中的__(13)__是可以合并的状态。(12)A.(a|b)*bb(a*b*)*B.(a|b)*bba*|b*C.(a*b*)bb(a|b)*D.(a*|b*)*bb(a*|b*)(13)A.0和1B.2和3C.1和2D.0和3●已知有一维数组A[0..m*n-1],若要对应为m行、n列的矩阵,则下面的对应关系__(14)__可将元素A[k](0...