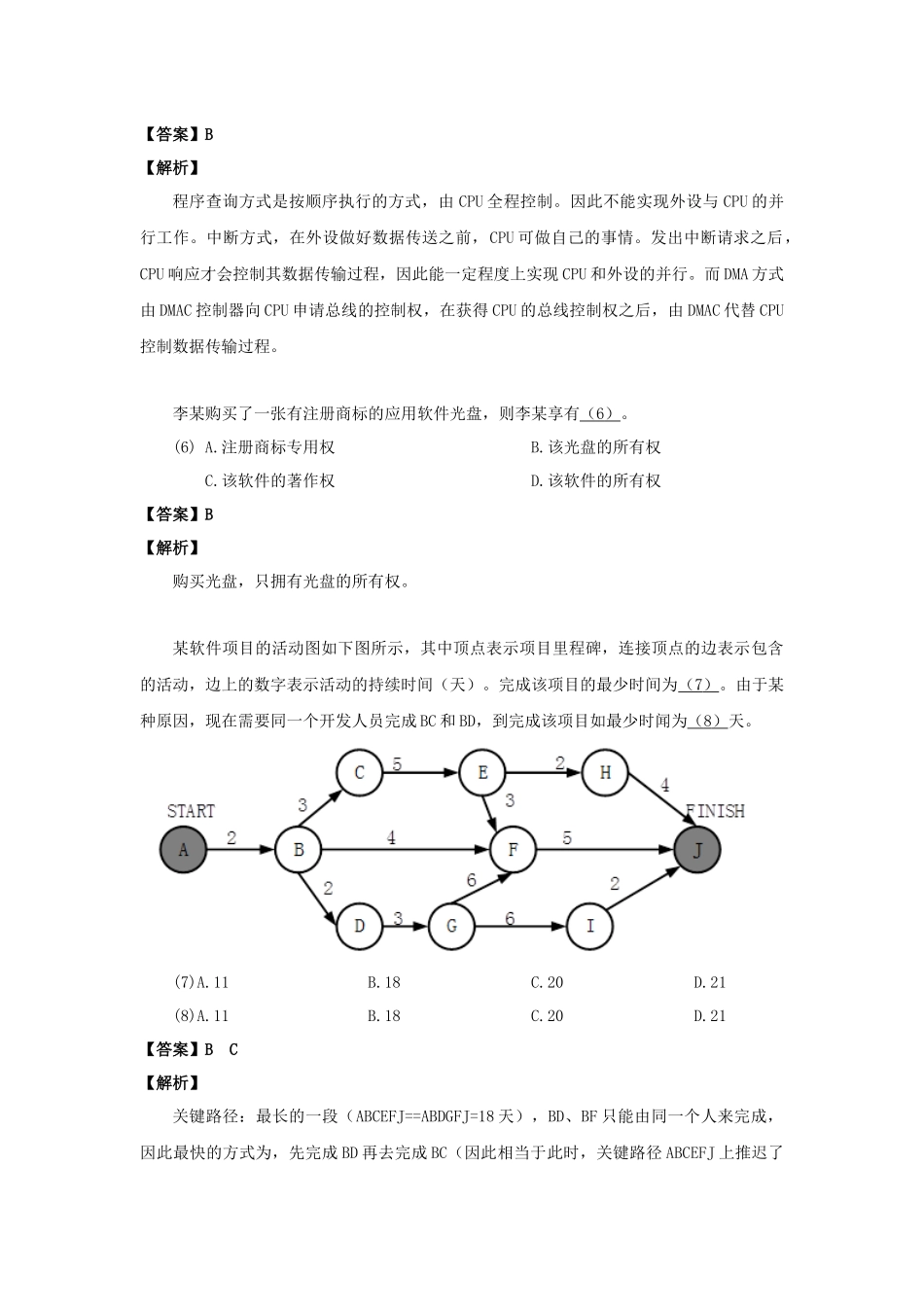

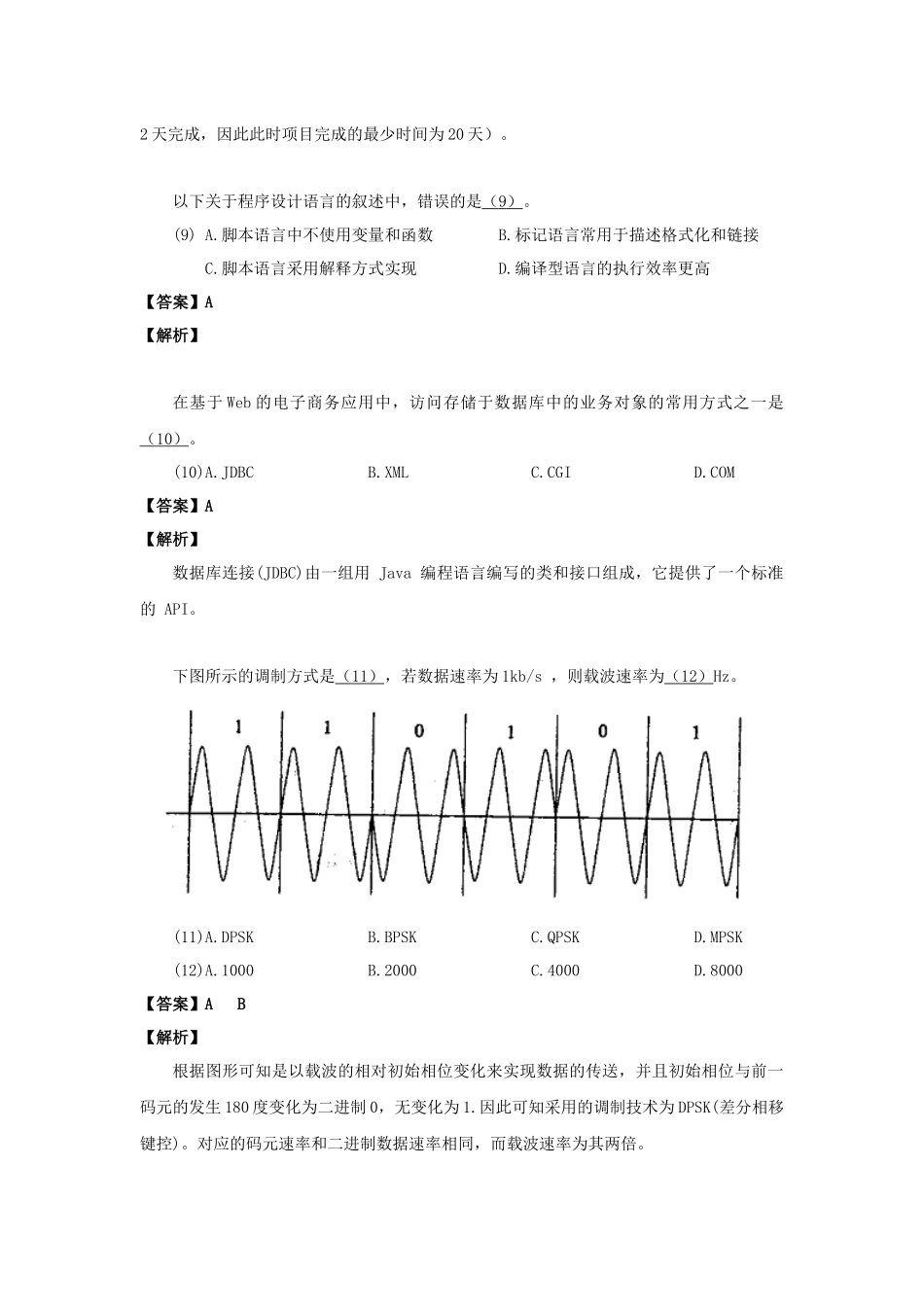

在程序的执行过程中,Cache与主存的地址映射是由(1)完成的。(1)A.操作系统B.程序员调度C.硬件自动D.用户软件【答案】C【解析】cache是高速缓冲存储器,作为CPU与主存之间的高速缓冲,有存储容量小,成本大,速度快的特点,存放经常被CPU访问的内容。cache和主存之间的映射由硬件自动完成。某四级指令流水线分别完成取指、取数、运算、保存结果四步操作。若完成上述操作的时间依次为8ns、9ns、4ns、8ns,则该流水线的操作周期应至少为(2)ns。(2)A.4B.8C.9D.33【答案】C【解析】内存按字节编址。若用存储容量为32Kx8bit的存储器芯片构成地址从A0000H到DFFFFH的内存,则至少需要(3)片芯片。(3)A.4B.8C.16D.32【答案】B【解析】存储区域空间为:DFFFF-A0000+1=40000H。计算机系统的主存主要是由(4)构成的。(4)A.DRAMB.SRAMC.CacheD.EEPROM【答案】A【解析】DRAM动态随机存取存储器,最为常见的系统内存。为了保持数据,DRAM必须周期性刷新。计算机运行过程中,CPU需要与外设进行数据交换。采用(5)控制技术时,CPU与外设可并行工作。(5)A.程序查询方式和中断方式B.中断方式和DMA方式C.程序查询方式和DMA方式D.程序查询方式、中断方式和DMA方式【答案】B【解析】程序查询方式是按顺序执行的方式,由CPU全程控制。因此不能实现外设与CPU的并行工作。中断方式,在外设做好数据传送之前,CPU可做自己的事情。发出中断请求之后,CPU响应才会控制其数据传输过程,因此能一定程度上实现CPU和外设的并行。而DMA方式由DMAC控制器向CPU申请总线的控制权,在获得CPU的总线控制权之后,由DMAC代替CPU控制数据传输过程。李某购买了一张有注册商标的应用软件光盘,则李某享有(6)。(6)A.注册商标专用权B.该光盘的所有权C.该软件的著作权D.该软件的所有权【答案】B【解析】购买光盘,只拥有光盘的所有权。某软件项目的活动图如下图所示,其中顶点表示项目里程碑,连接顶点的边表示包含的活动,边上的数字表示活动的持续时间(天)。完成该项目的最少时间为(7)。由于某种原因,现在需要同一个开发人员完成BC和BD,到完成该项目如最少时闻为(8)天。(7)A.11B.18C.20D.21(8)A.11B.18C.20D.21【答案】BC【解析】关键路径:最长的一段(ABCEFJ==ABDGFJ=18天),BD、BF只能由同一个人来完成,因此最快的方式为,先完成BD再去完成BC(因此相当于此时,关键路径ABCEFJ上推迟了2天完成,因此此时项目完成的最少时间为20天)。以下关于程序设计语言的叙述中,错误的...