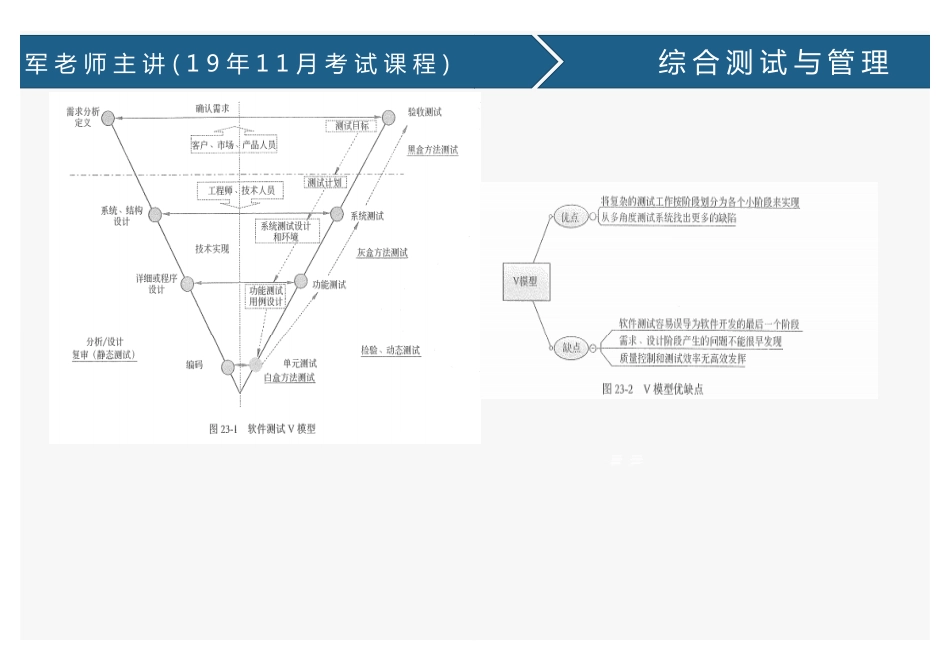

信息系统项目管理师辅导班课程辅导班课程信息系统项目管理师辅导班课程PPT模板下载:www.1ppt.com/moban/行业PPT模板:www.1ppt.com/hangye/节日PPT模板:www.1ppt.com/jieri/PPT素材下载:www.1ppt.com/sucai/PPT背景图片:www.1ppt.com/beijing/PPT图表下载:www.1ppt.com/tubiao/优秀PPT下载:www.1ppt.com/xiazai/PPT教程:www.1ppt.com/powerpoint/Word教程:www.1ppt.com/word/Excel教程:www.1ppt.com/excel/资料下载:www.1ppt.com/ziliao/PPT课件下载:www.1ppt.com/kejian/范文下载:www.1ppt.com/fanwen/试卷下载:www.1ppt.com/shiti/教案下载:www.1ppt.com/jiaoan/PPT论坛:www.1ppt.cn辅导班课程马军老师马军老师主讲(19年11月考试课程)23.1测试基础23.1.1软件测试模型1、软件开发的主要模型有瀑布模型、原型模型、(RUP)模型等2、软件测试过程的主要模型有以下几种(1)V模型置测试模型。3、V模型存在一定的局限性,其优缺点如图所示。细设计及编码之后的一个阶段,这样会导致需求分析或系统设计阶段隐藏的问题一直到后期的验收测试时才被发现,当在最后验收测试中发现这些需求错误时结构去修正问题,从而导致项目的失败。等到软件编码完成后才开始软件测试工作结构去修正问题,从而导致项目的失败。等到软件编码完成后才开始软件测试工作代码完成后给测试工作预留足够的时间,否则将导致测试不充分能会传递并扩散到后面的测试阶段才被发现。4、V模型失败的原因是它把系统开发过程划分为具有固定边界的不同阶段过这些边界来采集测试所需要的信息,并且也阻碍了测试人员从系统描述的不同阶段中取得信息进行综合考虑。综合测试与管理、螺旋模型、增量模型以及Rational统一过程模型(2)W模型(3)H模型(4)X模型(5)前。它将测试过程作为在需求分析、概要设计、详这样会导致需求分析或系统设计阶段隐藏的问题一直到后期的验当在最后验收测试中发现这些需求错误时,可能已经很难再更改程序的逻辑等到软件编码完成后才开始软件测试工作,那么必须在PPT模板下载:www.1ppt.com/moban/行业PPT模板:www.1ppt.com/hangye/节日PPT模板:www.1ppt.com/jieri/PPT素材下载:www.1ppt.com/sucai/PPT背景图片:www.1ppt.com/beijing/PPT图表下载:www.1ppt.com/tubiao/优秀PPT下载:www.1ppt.com/xiazai/PPT教程:www.1ppt.com/powerpoint/Word教程:www.1ppt.com/word/Excel教程:www.1ppt.com/excel/资料下载:www.1ppt.com/ziliao/PPT课件下...