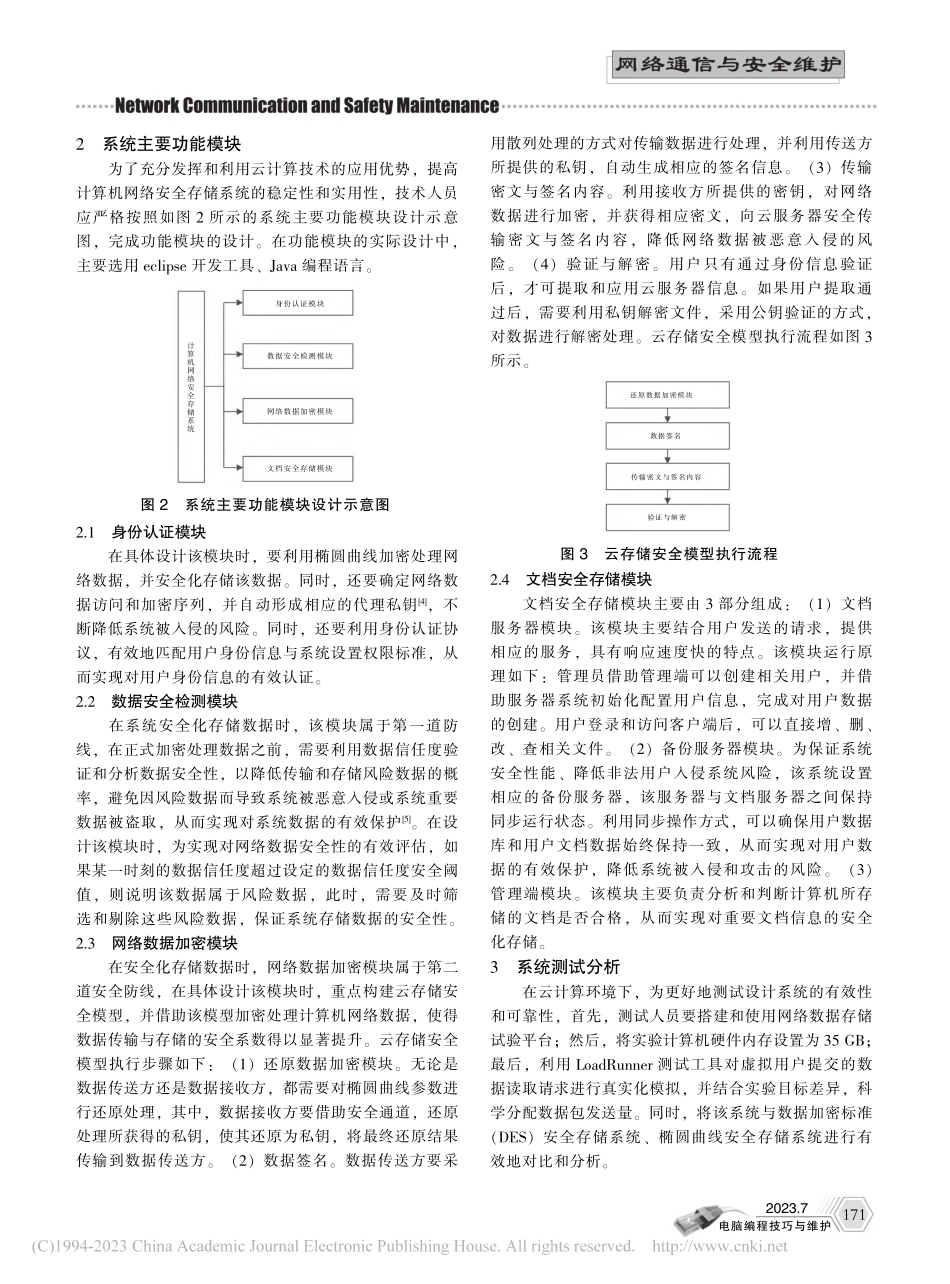

2023.7电脑编程技巧与维护名称性能指标CPU内存硬盘应用服务器Xeon8.0G以上60GB1500GB以上数据库服务器Xeon8.0G以上60GB10TB以上客户端机器IntelG2022以上10GB250GB以上在大数据时代背景下,系统信息在实际存储期间,通常对数据库技术、安全框架性能的提升产生了一定的依赖程度,这完全符合云计算环境下海量信息安全存储需求。计算机网络作为一种关键载体,为实现社会运转中相关数据的实时交换和共享提供了重要的技术支持。对于计算机系统而言,一旦存在网络安全问题,就会严重影响整个系统的运行性能。目前,网络病毒、网络黑客、不法分子入侵手段变得日益高级化、多样化[1]。这就增加了网络数据安全存储的难度,同时,随着云计算技术被广泛地应用于数据存储领域,人们对海量数据存储提出了新的存储标准和要求。计算机网络安全存储系统的设计和应用可以有效地解决以上问题。通过设计和应用该系统,不仅可以提高网络数据存储的安全系数,还能在保证数据检测安全性的基础上,实时加密保护处理网络信息数据[2],使得计算机网络表现出良好的存储性能。因此,在云计算环境背景下,如何科学地设计计算机网络安全存储系统是技术人员必须思考和解决的问题。1系统总体设计1.1系统架构结合用户实际使用需求,运用浏览器/服务器(B/S)架构模式,设计出如图1所示的计算机网络安全存储系统架构示意图。通过设计系统,可以实现对用户信息的有效保护[3],同时,还能起到签名认证、数据加密存储的作用,使得系统表现出较高的数据传输能力和数据存储能力。1.2系统运行环境搭建1.2.1硬件环境系统硬件环境的搭建主要是指配置应用服务器、数据库服务器、客户端机器的相关性能指标,为后期系统稳定运行提供良好的硬件环境。硬件环境表如表1所示。1.2.2软件环境软件环境搭建主要是指配置程序开发、数据库、开发工具、编程语言、操作系统、浏览器等功能,为后期系统功能设计和开发提供良好的软件环境。软件环境表如表2所示。作者简介:崔英敏(1970—),女,教授,硕士,研究方向为大数据、数据挖掘及云计算。基于云计算的计算机网络安全存储系统设计与实现崔英敏(私立华联学院,广州510630)摘要:在云计算环境下为实现计算机网络数据安全化存储,设计了一款功能强大、实用性强的计算机网络安全存储系统。完成了系统架构设计和系统运行环境的搭建;然后,分别设计身份认证、数据安全检测、网络数据加密等模块,保证系统功能模块的实现效果;最后,对系统进行测试,结果...