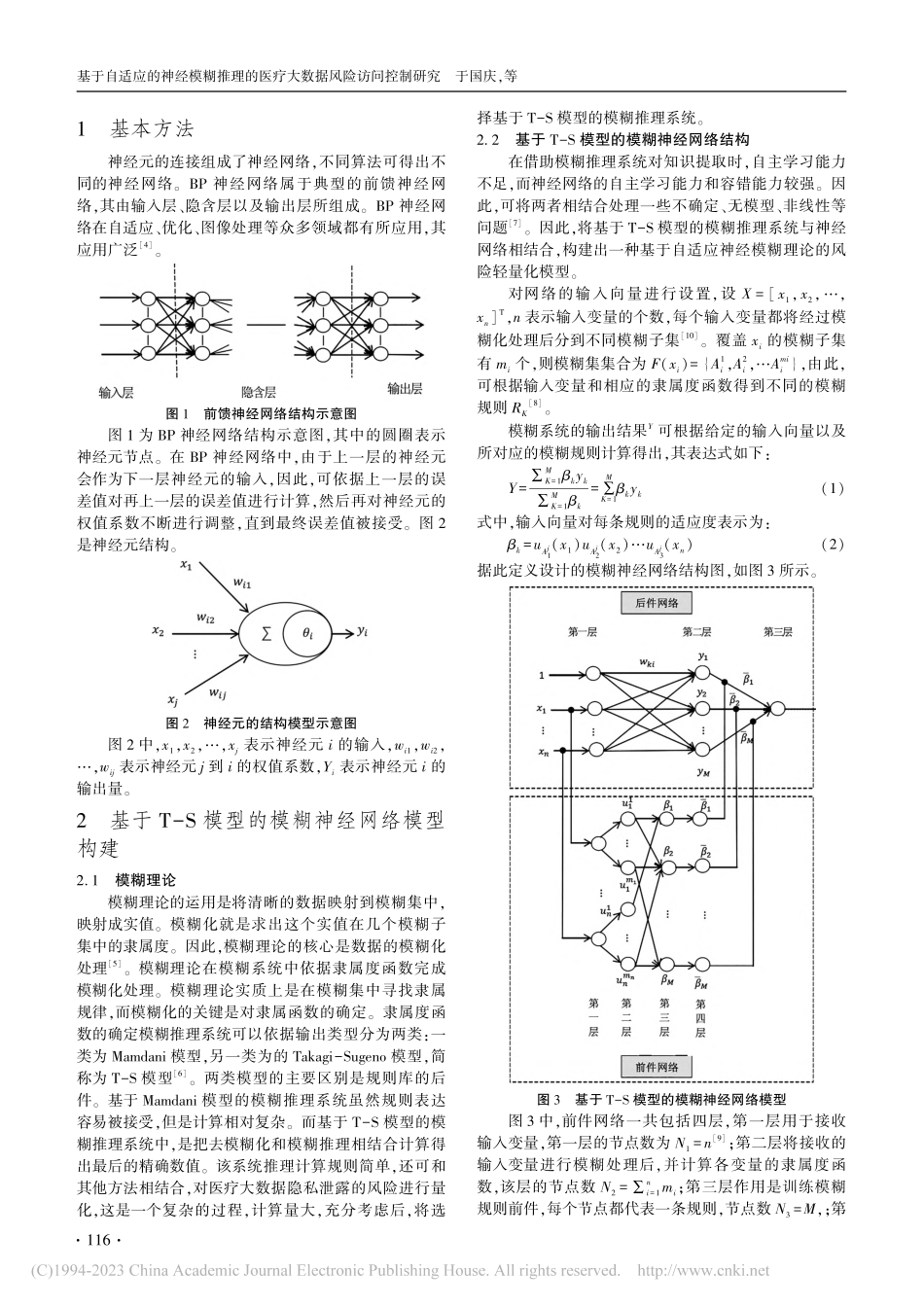

收稿日期:2022-08-11∗基金项目:《劳动能力鉴定业务管理信息系统研发及应用》(2017RKX09)作者简介:于国庆(1972-),男,山东潍坊人,大学本科,硕士,副主任医师。基于自适应的神经模糊推理的医疗大数据风险访问控制研究∗于国庆1,沈飞2(1.潍坊市人事考试和劳动能力鉴定中心,山东潍坊261041;2.山东省人力资源和社会保障厅,济南250014)摘要:针对传统风险预测方法预测精度低,导致医疗大数据风险访问控制效果不佳的问题,提出构建一个基于自适应神经模糊理论的风险轻量化模型。首先,对BP神经网络的基本原理进行具体分析;然后在BP神经网络的基础上,结合模糊理论知识和T-S模型特性,构建一个基于T-S的模糊神经网络模型;最后通过此模型对访问风险进行量化处理,并根据访问控制策略判断是否授予访问权限。仿真结果证明,构建的模型预测结果与实际输出结果误差均值小于le-5;在非法用户的比例小于15%时,基于自适应神经模糊理论的风险轻量化模型的精确率和召回率较高。由此说明,该模型在医疗大数据风险访问控制中具有可行性。关键词:医疗大数据;神经网络;模糊推理;风险访问;T-S模型中图分类号:TP273文献标识码:ADOI编码:10.14016/j.cnki.1001-9227.2023.01.115ResearchonriskaccesscontrolofmedicalbigdatabasedonadaptiveneurofuzzyreasoningYUGuoqing1,SHENFei2(1.PersonnelExaminationandLaborAbilityAppraisalCenterofWeifang,WeifangShandong261041,China;2.HumanResourcesandSocialSecurityDepartmentofShandongProvince,Jinan250014,China)Abstract:Inviewoftheproblemthatthelowpredictionaccuracyofthetraditionalriskpredictionmethodcausesthepoormedicalbigdatariskaccesscontroleffect,arisklightweightmodelbasedontheadaptiveneurofuzzytheoryisproposed.Firstly,thebasicprinciplesofBPneuralnetworkareanalyzedspecifically;thenafuzzyneuralnetworkmodelbasedonT-SisconstructedbasedonBPneuralnetworkbycombiningwithfuzzytheoreticalknowledgeandT-Smodelcharacteristics.Fi-nally,theaccessriskisquantifiedanddetermineswhetheraccesspermissionisgrantedaccordingtotheaccesscontrolstrate-gy.Simulationresultsshowthatthemeanerroroftheconstructedmodelpredictionresultandtheactualoutputislessthanle-5;whentheproportionofillegalusersislessthan15%,therisklightweightmodelislessthan15%.Thisshowsthattheproposedmodelisfeasibleinmedi...